- 15个针对web项目的开源安全测试工具——软件测试圈

1-Wapiti

Wapiti作为一个高效的web项目安全测试工具,它支持用户对web应用程序进行评估。运用“黑盒测试”技术,它可以在Web应用中检查出可能存在的缺陷漏洞。

在测试过程中,Wapiti会对网页进行扫描,并注入测试数据来查找安全隐患。Wapiti支持GET和POST方法的HTTP攻击,可确认多种类型的安全漏洞,比如:

·文件泄露(File disclosure)

· 数据库注入(Database Injection)

· 跨站脚本注入(XSS Injection)

· 命令执行探测(Command Execution Detection)

· CRLF注入(CRLF Injection)

· XML外部实体注入(XXE Injection-Xml External Entity Injection)

· 潜在危险文件(Potentially dangerous files)

· 可被轻易绕过的 .htaccess配置

· 备用文件造成的泄漏

Wapiti作为一个命令行应用,对初学者来说使用有难度,但对专业人士却很有帮助。操作该软件的用户需要对命令的使用完全了解。

下载地址:https://sourceforge.net/projects/wapiti/

2-Zed Attack Proxy

Zed Attack Proxy,被人们称为ZAP,是一个由OWASP开发开源软件。ZAP支持在WINdows,UNIX/LINUX和Mac OS平台上工作,它可帮助用户查找Web应用中的多种安全漏洞,即使在开发或测试过程中它仍可以使用。这款测试工具便于使用,即使是渗透测试的初学者都可以掌握。

特性:

· 主动扫描

· 认证支持

· AJAX spider扫描

· 动态SSL证书

· 强制浏览

· 截取代理

· websocket支持

· 基于REST的API及其他

下载地址:https://www.zaproxy.org/

3-Vega

Vega是一个由Java写成的开源web应用测试工具,它拥有用户交互界面,可以在Windows、linux、Mac OS上使用,它可以帮助用户查找到:

· 寻找SQL注入

· 验证SQL注入

· 文件泄露

· 跨站脚本注入(XSS)

· 提高TLS服务器安全性

该工具也允许用户设置偏好,比如每秒最多/最少请求数、子路径数和节点数。一旦提供了合法证书,用户就可以把Vega当做主动扫描器使用,用来拦截并扫描代理。

下载地址:https://subgraph.com/vega/download/index.en.html

4-W3af

W3af是一个流行的web应用安全测试框架。它由python写成,可以提供一个高效且针对web应用的渗透测试平台。

该工具可检测出超过200种web应用安全问题,包括SQL注入和跨站脚本注入。他改回在web应用中检测下列漏洞:

· SQL盲注(Blind SQL Injection)

· 缓存溢出

· 多重跨域资源共享的错误配置(Multiple CORS misconfigurations)

· 不安全的DAV配置

· CSRF漏洞及其他

W3af拥有用户交互界面和控制台界面,方便用户理解。他还支持用户使用认证模块验证网站。

下载地址:https://sourceforge.net/projects/w3af/

5-Skipfish

Skipfish是一个递归爬取网站、查找每个页面的潜在漏洞并最终出具审查报告web应用安全测试工具。它由C语言编写,旨在充分使用HTTP并留下最少的CPU痕迹。

这款软件自称可以每秒请求2千次,并且不显露CPU痕迹。它还宣称,为了提供高质量的正面效果,它会在爬取测试web应用时使用探试法。这款工具可在Linux, FreeBSD, Mac OS X, Windows.上使用。

下载地址:https://code.google.com/archive/p/skipfish/downloads?page=1

6-Ratproxy

作为一个开源web项目安全测试工具,Ratproxy可被用来查找web应用中的任何漏洞,从而保证应用免受黑客攻击。该半自动型测试软件可在Linux, FreeBSD, MacOS X, Windows (Cygwin) 系统上运行。

Ratproxy旨在解决用户在使用其他代理软件过程中常会碰到的安全问题。它可以轻易分辨CSS样式和JavaScript 代码。

下载地址:https://code.google.com/archive/p/ratproxy/downloads

7-SQLMap

SQLMap是一个流行的开源web应用安全测试工具,它可以自动地在目标网站中执行检测并利用网站数据库中的SQL注入漏洞。它包含多种特性,且拥有一个强劲引擎,可以毫不费力地执行渗透并对web应用的SQL注入漏洞进行查找。

SQLMap支持很多数据库服务,包括MySQL, Oracle, PostgreSQL, Microsoft SQL 服务器等等。并且,该测试工具支持六种SQL注入的方法。

下载地址:https://github.com/sqlmapproject/sqlmap

8-Wfuzz

Wfuzz使用python开发,它被用来暴力破解web应用,拥有以下特性:

· 多重注入点

· 输出结果到HTML

· cookies模糊测试

· 多线程

· 代理支持

· SOCK支持

· 认证支持

· 全参数暴力破解(POST和GET方法)

· 基线请求(用来过滤结果)

· 暴力破解HTTP方法

· 多重代理支持

· HEAD扫描

· POST,HEAD和认证数据暴力破解

使用WFuzz时,用户需要在命令行界面工作,它没有可用的用户交互界面。

下载地址:https://github.com/xmendez/wfuzz/releases/tag/v2.4.6

9-Grendel-Scan

该安全测试工具旨在查找web应用中的安全漏洞,支持 Windows, Linux, and Macintosh平台,使用java开发。

它自带一个自动测试模块,可自动检测web应用中的安全漏洞,该软件同样包含很多特性,尤其针对人工渗透测试。

下载地址:https://github.com/IFGHou/Grendel-Scan

10-Arachni

该开源安全测试工具旨在帮助渗透测试人员和管理员对web应用的安全程度进行评估。它被用来查找web应用的安全漏洞并使应用免受黑客入侵。Arachni可以检测出:

· SQL注入

· 跨站脚本注入

· 本地文件包含

· 远程文件包含

· 未验证的重定向及其他

Arachni可支持所有主流操作系统,比如MS Windows, Mac OS X, and Linux.

下载地址:https://www.arachni-scanner.com/download/

11-Grabber

该软件针对小型web应用进行扫描,比如论坛或个人网站。它可以检测出下列漏洞:

· 跨站脚本注入

· SQL注入

· 文件包含

· 备用文件验证

· 简单AJAX验证

· 针对PHP应用的PHP-SAT混合分析测试

· 为数据测试生成文件

Grabber是一种小型测试工具,在测试大型应用时会花费更多的时间。而且,因为它设计的目的是满足个人使用,所以该扫描器没有用户交互界面和PDF报告生成功能。Grabber是用python开发的,使用者可根据需求查找源代码并修改。

下载地址:http://rgaucher.info/beta/grabber/

12-Acunetix

目前流行的收费型渗透测试软件,由于现在的绿色版功能有待提高,这里不提供下载。

13-Netsparker

可检查出致命漏洞,比如SQL注入、跨站脚本注入等。

特性:

· 可扫描任何web相关应用

· 覆盖超过1000+漏洞

· 用户可查看代码相关错误

· 生成合规性和web应用

载地址(绿色版):https://www.ddosi.com/b170/

14-Metasploit

开源测试平台,可为安全测试工程师提供安全评估帮助,甚至更多。

特性:

· 该软件框架比竞品更先进

· 拥有1500+的漏洞

· 为离散任务创建元模块,比如网络分割测试

· 可用于多种进程的自动化

· 许多渗透方案模型特性

下载地址:https://github.com/rapid7/metasploit-framework/wiki/Nightly-Installers

15-Burp Suite

虽然收费但是特性优秀:

· 尖端的web应用爬虫

· 覆盖100+漏洞

· 可用来进行玻璃盒测试(IAST)

· 在客户端javascript使用静态和动态技术对javascript进行分析,检测漏洞

· 使用OOB技术增强常规扫描方法

下载地址:https://www.waitalone.cn/tools/burpsuite.html

作者:白小宸

- -1.00 查看剩余0%

- 【留下美好印记】赞赏支持

- 推荐阅读

- 换一换

- 接口自动化的关键思路和解决方案,本文全讲清楚了04-08引言与UI相比,接口一旦研发完成,通常变更或重构的频率和幅度相对较小。因此做接口自动化的性价比更高,通常运用于迭代版本上线前的回归测试中。手工做接口测试,测试数据和参数都可以由测试人员手动填写和更新。因此我们在考虑将接口用例实现自动化的时候,主要思路就是在单个接口请求的测试用例已经完成的前提下,我们如何解决以下问题:业务测试场景会调用不止一个接口,下一个接口的请求依赖于上一个接口的数据,需要解决接口依赖问题 token等鉴权数据有过期时间,多个接口用到该参数,需要解决一次修改,多处生效的问题 一个接口要用到多个测试数据做覆盖 批量测试下,需要知道某个接口返回的参数/数据是否符...

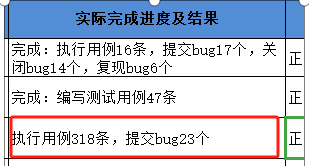

- 摘要:最近公司开始普及周报、月报制度,周报作为一种定期的沟通工具,对于团队协作和项目管理至关重要。它帮助团队成员保持对项目进展的同步了解,促进信息共享,增强团队透明度。周报还能让管理层快速把握团队工作状态,为决策提供支持。此外,周报也是个人展示工作成果、提升工作可见度的有效方式。当我查阅了近百份大家提交的周报后,关于测试周报这块有一些心得分享。 首先我们的周报不是类似于项目里面的测试报告,而是每周测试工作的梳理和总结, 一 编写周报的常见问题 1、工作内容没有突出重点 说到重点,什么内容是重点呢 按照测试计划上来的项目以及领导交代的事情是重点,往往日报是写干了哪些事情,但这些事情...

-

- 摘要: 在测试性能时,我们可以尝试编写一个“性能等式”,以便检查影响性能的每个因素。但是,就算逐一检查方程式里的每一项也并不总是能看清整体情况。有些影响性能的因素很容易被忽略。测试更多的是发现系统的行为,而不是对一些期望行为的样本进行验证。 许多团队为了查看系统是否能够满足业务需求,会搭建一套基于服务器和网络基础设施的“测试平台”,开发一些模拟用户请求的脚本,并运行这些脚本来测试应用程序。为了确保系统有额外的容量,他们会将事务数增加一倍。 但这种方法似乎只是有时起作用,这意味着它在其他时候失败了。而解释它为什么成功或失败也同样是件困难的事。 让我们先仔细看看构成“性能等式”的部分:...

-

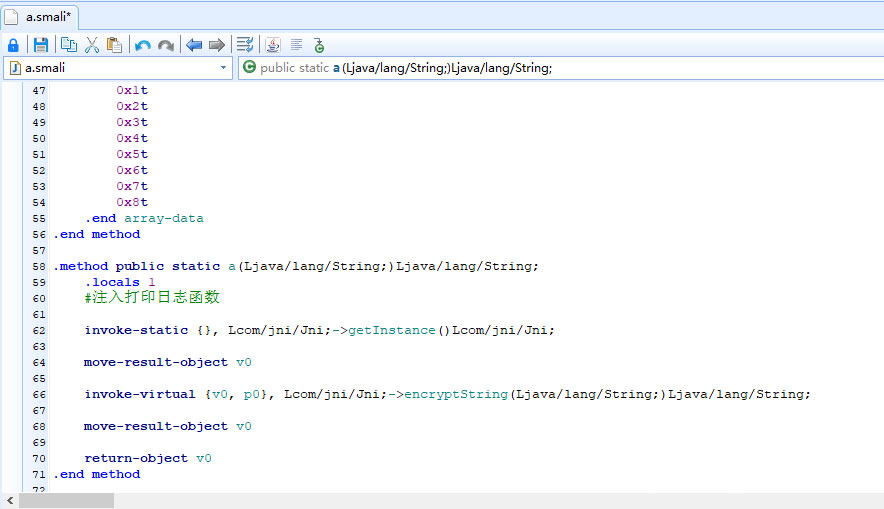

- app渗透测试——打印app程序中的运行日志02-18工具的安装和基本使用方法已在我的前文中介绍了,不懂的可以翻回去看看https://blog.csdn.net/qq_34101364/article/details/104883675本次笔记需要用到的工具:Android killer、夜神模拟器、ddms1、打开android killer,将你要渗透的app拖进去,找到你要注入的函数2、导入调试包(不知道哪个大神的,有知道的可以告诉我,我注明出处),调试包获取位置:链接:https://pan.baidu.com/s/1hQjGP-DzlExojeKcSbVw4g提取码:1jv8把它放在你要调试的项目目录下日志函数的说明#log输出str...

- 写在testng.xml的前面 TestNG运行的核心就是配置文件testng.xml,只要是使用TestNG框架的测试,最终都是通过testng.xml发起的测试。所以说testng.xml是TestNG的核心。 testng.xml的定义实际非常复杂,平时使用的仅仅是九牛一毛的功能而已。本篇是官网相关章节的翻译,部分内容增加了作者的理解,并给出一些实际的示例说明。testng.xml TestNG可以通过如下方式运行: (1)通过testng.xml&n...

-

- 关于我们 联系我们 版权声明 广告服务 站长统计

- 建议使用IE 11.0以上浏览器,800×600以上分辨率,法律顾问:上海兰迪律师事务所 项棋律师

- 版权所有 上海博为峰软件技术股份有限公司 Copyright©51testing.com 2003-2024, 沪ICP备05003035号

- 投诉及意见反馈:webmaster@51testing.com; 业务联系:service@51testing.com021-64471599-8017

- 51testing软件测试圈微信