- https协议 的工作过程——软件测试圈

前言:

前面是对http协议的补充,后面的https工作流程才是这篇帖子的重点!

一、用代码构造http请求

1、通过HTML中的form标签,构造出GET/POST请求

> 通过input标签搭配form来使用,实现给服务器提交数据这样的功能。

<form action="https://www.baidu.com" method="GET"> <input type="text" name="username"> <input type="text" name="password"> <input type="submit" value="提交"> </form>

action: 请求提交给谁 method:请求的方法是啥(GET/POST)

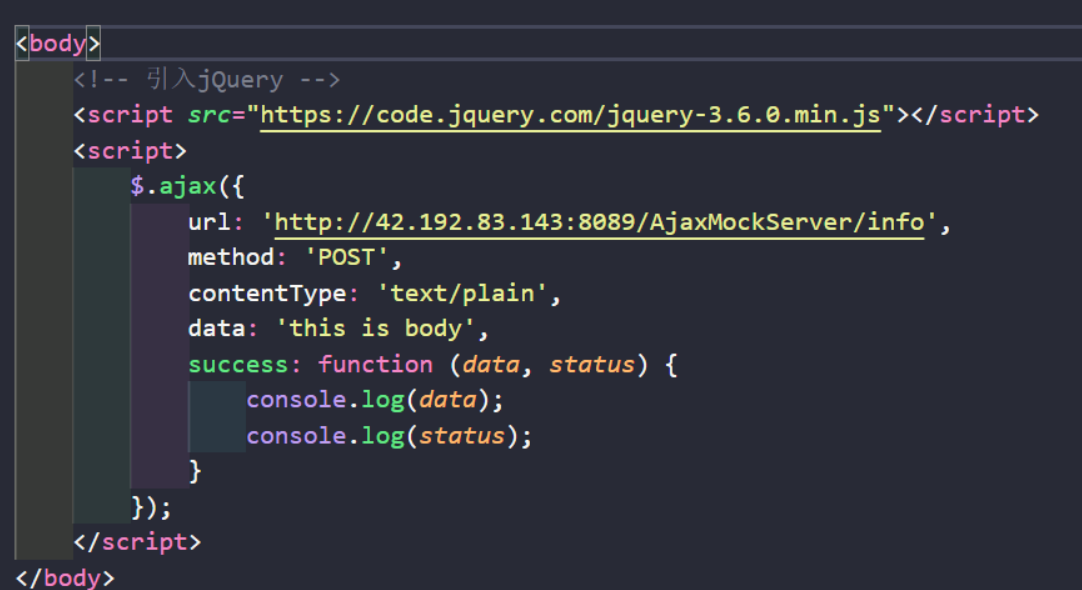

2、ajax方法

ajax(Asynchronous Javascript And XML),这个是当前进行前后端交互的一个主要方式。

Asynchronous:异步,相当于多件事情不是同时进行,是一件处理完后再处理下一件的事情。

XML:是以一种文件组织的方式,这个方式类似于HTML,也是使用标签化的组织方式,但是随着时代的发展使用XML的组织格式化的数据很少了,现在都在使用JSON,YML更新更好用的组织数据的格式。

用原生的ajax方式来请求服务器这种写法相当繁琐,所以就用简单的方式使用JavaScript中的第三方库了进行操作,jQuery里面就对ajax提供了一个更简便的封装版本。

jQuery的安装,只需要使用script标签,把jQuery的 cdn 地址写进去就行了;(百度搜索 jQuery cdn)

关于 cdn: cdn是互联网中的一种设施,这是一组服务器,服务器是运营商提供,存在的目的就是加快用户的访问速度;运营商在全国各地都 有cdn服务器,各种互联网产品都可以付费使用运营商cdn的服务器,来存放各自的一些静态资源,用户访问的时候,就会自动的 就近访问。

参数:data,表示响应的body,status表示响应的具体状态,请求成功响应回来了就会浏览器自动调用这个函数。

$:是一个变量名,是jQuery中定义好的一个对象,jQuery里面的各种方法,都是这个对象的成员。

注意: ajax有个重要的限制,默认情况下,不能跨域!!ajax是通过js代码触发的,是在一个html里面,访问html就有一个域名1,ajax构 造一个请求的时候也有一个域名2,ajax默认情况下要求域名1和域名2是必须一样的,如果不一样就会出现访问错误;但有的时候域 名1和域名2是可以访问的,原因是服务器端开放了跨域。

二、https ☆(这篇帖子的重点)

https是http的同胞兄弟,https也是基于http的基础上,引入了一个加密层,SSL/TLS。

http不安全的根源在于是“明文传输”,而我们的https中都是加密的。

加密相关的术语:

1、明文,要传输的原始消息;

2、密文,经过一定的变换规则之后的内容;

3、明文 -> 密文 称之为加密;

4、密文 -> 明文 称之为解密;

5、在加密和解密的过程中,经过需要用到一个特殊的数据,叫做密钥(yue)。

2.1 加密的概念

加密,众所周知,就是把明文经过一系列的计算转换生成密文,解密就是把密文在经过一系列的转换,还原成明文。

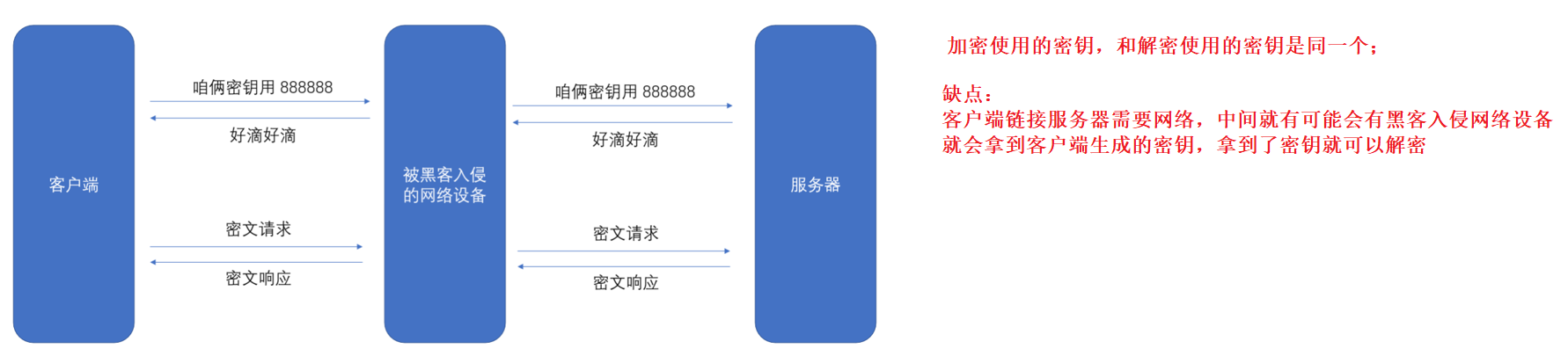

1、对称加密;

> 加密使用的密钥,和解密使用的密钥是同一个;

可以看做key是一个密钥,akey=b,a是明文的话,b就是密文,解密:bkey=a;

2、非对称加密;

> 分成两个密钥,一个公钥一个私钥;

> 使用公钥来加密,私钥来解密;

> 也可以私钥加密,公钥解密;

2.2 加密的工作流程

加密的流程分为两大类,对称加密,非对称加密。

2.2.1 对称加密 ☆

因为上诉对称加密黑客会劫持里面的信息同时会获得密钥,不安全,所以就引出了非对称密钥

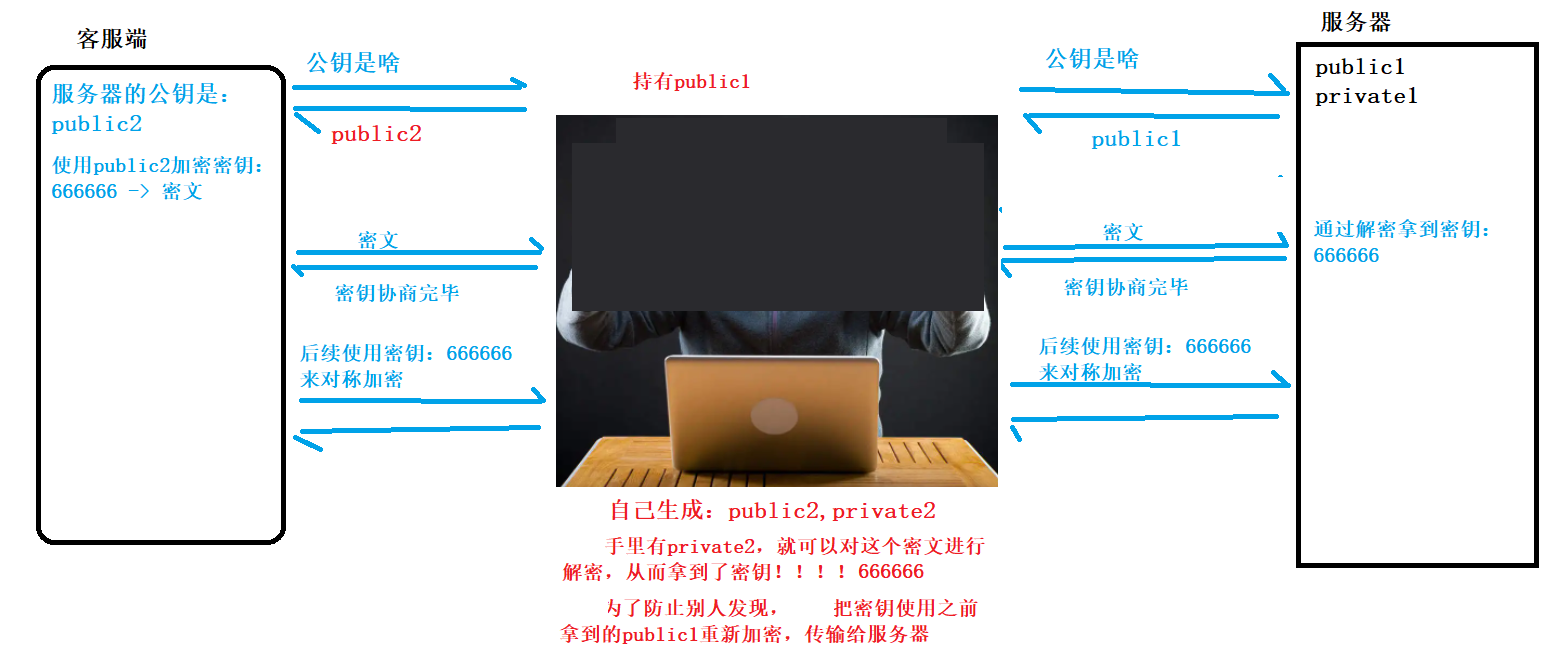

2.2.2 非对称加密 ☆

为了使黑客拿不到密钥,就用公钥对密钥进行加密,最后只能拿到私钥才能解密拿到密钥。

公钥:使用公钥加密;

私钥:使用秘钥解密;

步骤: 1、首先服务器自己生成公钥私钥对; > 公钥公布出去,私钥自己保留; 2、客服端拿到公钥后,使用公钥,对 对称密钥 进行加密; > 对这个加密后的 密钥密文 通过网络传输给服务器; > 这样黑客只能拿到公钥,但是黑客没有私钥,所以就不能对密钥密文进行解密; 3、后续客户端和服务器之间就可以使用对称密钥进行加密解密了;

注意: 非对称加密更安全,为啥不全用非对称加密,还是会用对称加密尼? 对称加密的成本要低,对机器的消耗也要低,实际上客户端给服务器传输的数据量是很大的,如果都用非对称加密那么整体的传输 效率就很很慢,最后只是用非对称加密的方式对密钥进行加密和解密,其他时候都用对称加密这样才能使安全性和效率达到一个平衡。

这个方法看似很完美,但是黑客有想到了,新办法来破解这个非对称加密的局,叫做**“中间人夹击”**。

出现中间人攻击的漏洞就在于非对称加密中客户端是无法辨别服务器传过来的公钥是否是伪造的!

有图可知,黑客可以拿自己手中的公钥给客服端,客服端就会用黑客的公钥对密钥进行加密,然后传给服务器,中途黑客就可以用自己的私钥进行解密,从而拿到密钥,黑客拿到了密钥,那么后续的数据传输的内容黑客也是可以拿到的!

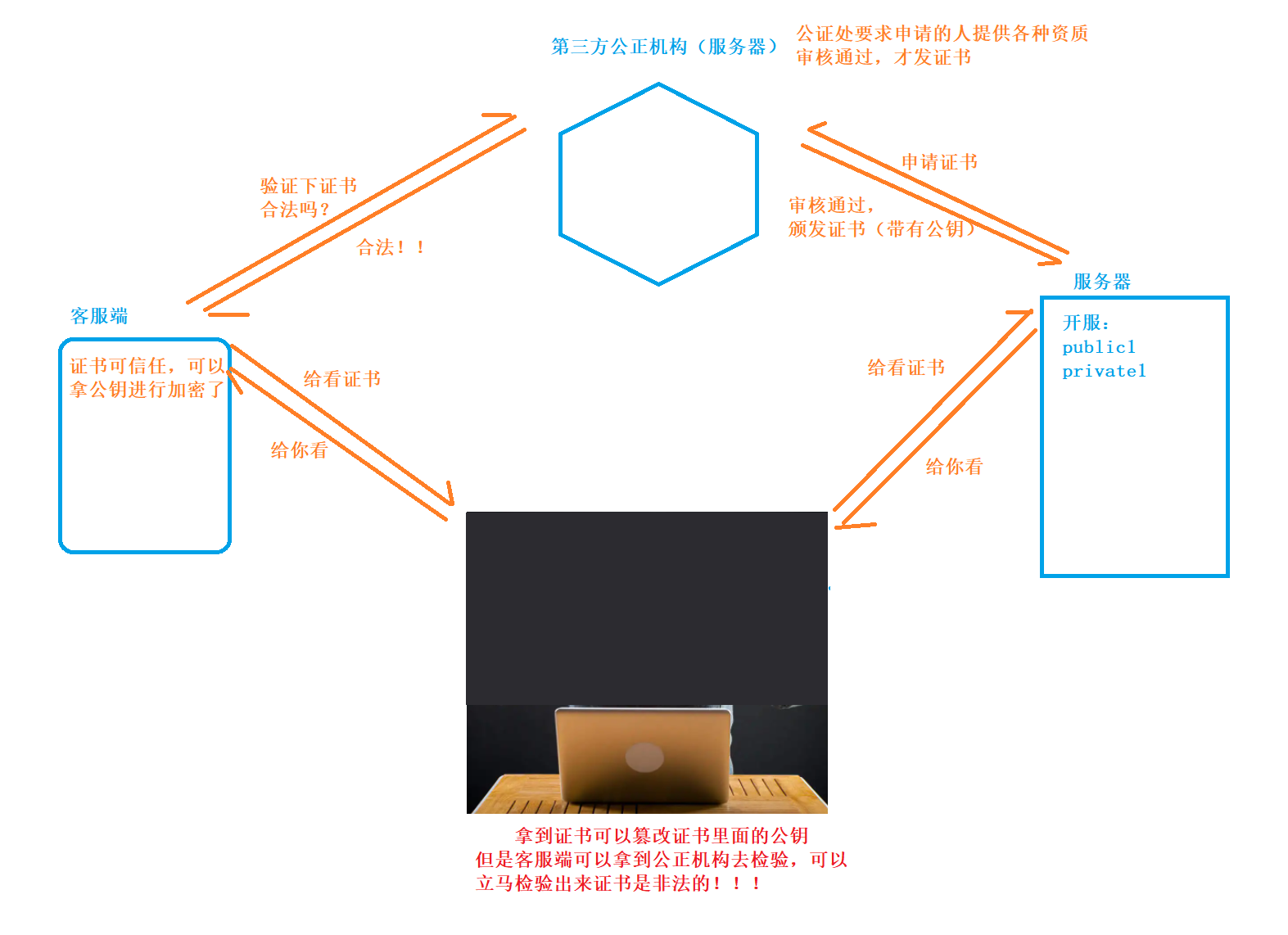

为了解决黑客的偷梁换柱,我们这边也采取了响应的措施来应对。

出现中间人攻击的漏洞就在于非对称加密中客户端是无法辨别服务器传过来的公钥是否是伪造的!

关键的点就是,无法确认公钥是否是服务器公布的正版公钥,因此就引入了第三方公正机构。

步骤: 1、服务器开服,同时生成自己的公钥和私钥 2、去公正机构申请一个证书;(公正机构不是人人可申请,需要提供各种资质,审核通过才能颁发证书,证书里面就要公钥) 3、把证书给客服端看; 4、客服端再拿去第三方机构去确认合不合法,合法,证书和证书里面的公钥就可以信任。

那么又有问题了,黑客可否在服务器和公正机构之间,还有在客服端和公正机构之间做手脚尼?? 从理论是哪个来讲是可以这么做,也确实这么做了过后可以拿到密钥; 但是从实际出发,成本花销特别大,而且还是双倍,一般的黑客是做不到的,再说破解个密钥证书可能也会耗费好几年的时间,时间成本都大,所以从实际上来讲黑客不会这么做。 (网络这个东西没有绝对安全)

总结:

1、对称加密:用于传输数据进行加密(请求,响应),需要一个密钥,客服端生成需要告诉给服务器;

2、非对称加密:服务器自己生成公钥和私钥,私钥自己留着,客服端利用公钥对密钥进行加密,传输给服务器;

3、中间人攻击,黑客利用自己生成的公钥和私钥,把公钥给客服端,从客服端生成的密文解密出密钥;

4、引入证书机制,为了防止中间人攻击,服务器需要在公正机构里面申请一个证书,客服端拿着这个证书去公正机构验证是否合法,合法说明这个证书和证书里面的公钥是可以信任的。

作者:鸢也

原文链接:https://blog.csdn.net/qq_54219272/article/details/124022481

- -1.00 查看剩余0%

- 【留下美好印记】赞赏支持

- 推荐阅读

- 换一换

- 北京时间12月12日早间消息,据报道,最近,在美国匿名网络论坛“Blind”上,社交网络巨头Meta的员工们通过各种评论,炮轰掌门人扎克伯格。 许多评论发表于Meta宣布解雇13%员工决定的日子,一些评论内容负面,当然也有一些对扎克伯格正面评价。 论坛一位用户将Meta这一次大规模裁员比喻为“饥饿游戏”,另外一位用户则称,扎克伯格面临一个很不确定的未来。 据报道,Blind属于美国面向职场人士的网络社区服务,来自不同企业的员工可以发帖,表达对于雇主的不满或意见。 根据论坛资料,用户如果想在Blind发帖,需要提供企业的工作邮箱、现任职务、公司名称等信息,这样论坛可以了解发帖人的职场...

-

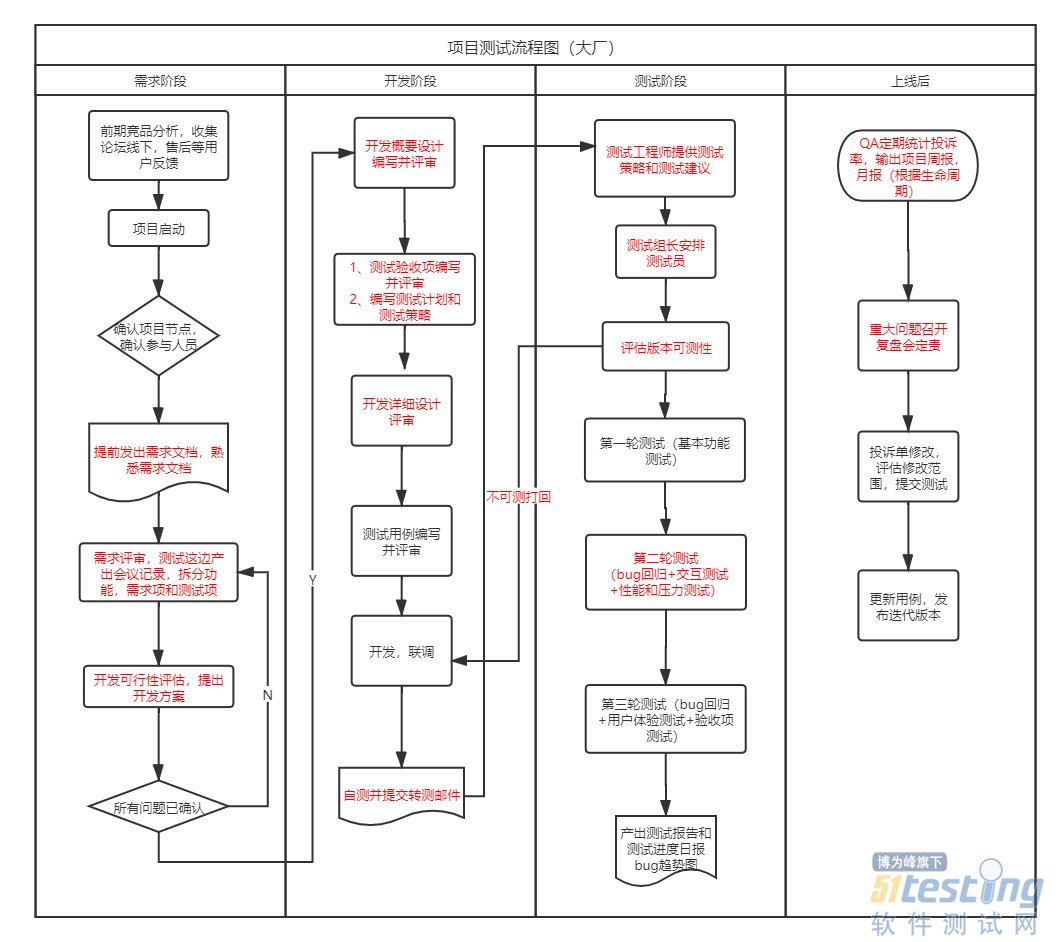

- 相信很多测试人员在进入职场时都面临过一个问题:大厂VS创业公司,到底该如何进行选择呢? 别着急,让我们先看看两者测试相关的区别。 大厂和创业公司,不管从测试流程、测试角色划分、测试用例设计还是使用的测试工具上,都是有比较明显的区别的。笔者在大厂和创业公司分别呆过三年,今天简单来总结下大厂和创业公司测试流程的区别。 大厂的测试流程 大厂的测试流程,每一步都有会议记录,需求变更严格走变更流程,会输出规格书、prd和原型图以及设计图。 创业公司的测试流程 创业公司的测试流程,一个会议会同时确认好几个事情,需求变更看大小,不麻烦就直接做上去了,基本只有原型图和设计图。 看完梳理的流程...

-

- 通过量子态的远程传输来构建量子网络是大尺度量子信息处理的基本要素。基于量子网络,可以实现广域量子密钥分发以及分布式量子计算和量子传感,构成未来“量子互联网”的技术基础。 目前,基于单光子传输的量子密钥网络已发展成熟,而面向分布式量子计算、分布式量子传感等进一步量子网络应用,需要采用量子中继技术在远距离量子存储器间构建量子纠缠,在此基础上通过广域量子隐形传态将各个量子信息处理节点连接起来。 中国科学技术大学宣布,该校潘建伟、包小辉、张强等科研人员首次采用单光子干涉在独立存储节点间建立纠缠,并以此为基础构建了国际首个基于纠缠的城域三节点量子网络,该网络可以在任意两个量子存储器节点间建立纠缠...

-

- 苹果 Vision Pro 的经验亮相可能将该公司的竞争对手发展多年的产品推回了原点,这其中自然包括三星,据传三星已经推迟了自家 AR 头戴设备的上市日期,以使其成为有足够实力的竞争对手。由于这次挫折,这家韩国巨头的头戴式可穿戴设备预计不会在明年 6 月之前推出,即便如此,途中也可能会出现一些复杂情况。 据传三星的早期AR设备原型已经宣告报废,该公司现在似乎要从头开始,制造一款真正的苹果 Vision Pro 竞争对手。 苹果 Vision Pro 的设计极具未来感,硬件和显示屏规格也更胜一筹,这促使三星推迟了 AR 头显的发布时间。根据 Revegnus 在X上的报道,揭幕仪式可能会...

-

- 什么是接口测试?怎么做接口测试?02-22今天我们就来浅聊一下什么是接口测试,接口测试又该如何进行呢?一、什么是接口测试?接口测试是一种常见的软件测试方法,用于测试软件系统中不同模块之间的接口。接口是指两个或多个独立软件模块之间进行数据交换的地方。在软件系统中,不同的模块之间相互依赖和交互,这些模块通过接口来实现数据的传递和共享。因此,对于一个软件系统,接口测试是至关重要的,它可以帮助发现接口错误、性能问题、安全漏洞等问题。接口测试的主要目标是检查系统的不同部分之间是否正确地传递数据和调用其他组件。二、接口测试的步骤接口测试没有说有固定的步骤,会根据每个团队的需求产生不同的步骤,但基本步骤大差不差的:1、确定接口确定哪些接口需要测试以...

- 关于我们 联系我们 版权声明 广告服务 站长统计

- 建议使用IE 11.0以上浏览器,800×600以上分辨率,法律顾问:上海兰迪律师事务所 项棋律师

- 版权所有 上海博为峰软件技术股份有限公司 Copyright©51testing.com 2003-2024, 沪ICP备05003035号

- 投诉及意见反馈:webmaster@51testing.com; 业务联系:service@51testing.com021-64471599-8017

- 51testing软件测试圈微信