- 3种常见的渗透测试漏洞总结,快来收藏——软件测试圈

一、越权漏洞

越权访问(Broken Access Control,简称BAC)是Web应用程序中一种常见的漏洞,由于其存在范围广、危害大,被OWASP列为Web应用十大安全隐患的第二名。所谓越权,顾名思义即超过当前用户的权力范围,越至不同用户或获得更高的系统权限的一类漏洞。具体到应用当中,当服务器处理用户发起的请求时,没有对该用户的操作权限进行判定,从而导致不法分子利用该漏洞篡改用户信息,达到增删改查的目的。该类漏洞在当前的测试中可通过Fiddler手工测试或Appscan自动扫描测试。越权漏洞一般可分为两类,即水平越权和垂直越权。

1.水平越权:水平越权是指角色权限相同的用户之间能非法地互相操作对方的数据。例如,我们有用户A和用户B,可以通过Fiddler来代理抓包,截取用户A登录时的WEB请求报文,然后分析其Cookie、Uid等信息,通过将相关值篡改为用户B的信息,从而发掘该类漏洞。

2.垂直越权:垂直越权是指不同角色权限的用户之间能非法地互相操作对方的数据。该类漏洞的测试原理同水平越权,区别为被篡改的目标用户B可能为系统管理员等更高权限的用户,从而达到获取不同层级权限的目的。

二、XSS跨站脚本漏洞

跨站脚本攻击XSS(Cross Site Scripting)是指恶意攻击者向Web页面里插入恶意Script代码,当用户浏览该页时,嵌入Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。XSS漏洞可以理解为借彼之手、诱其上钩。该漏洞一般通过PHP的输出函数将Javascript代码输出到HTML中,通过用户本地浏览器执行,所以测试XSS漏洞关键就是寻找未过滤的输出函数。在一般的研发实践中,通过查找常用函数如echo、print、var等来定位目标。具体XSS可以分为三类,分别为反射型XSS、存储型XSS、DOM型XSS。

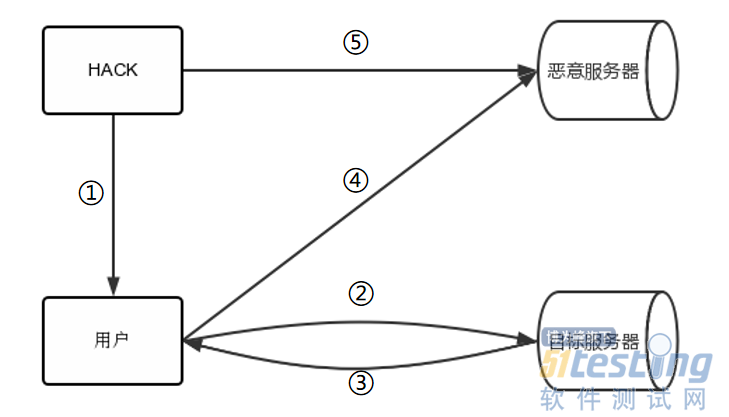

1.反射型XSS:该类漏洞在实际操作中较为常见,攻击者通过使用带有恶意脚本的链接接触用户,由用户触发XSS来实现攻击。

主要步骤拆分:

①用户收到带有恶意脚本的链接

②通过访问该目标抵达目标服务器

③HTML展示预期内容同时将未过滤的用户输入记入XSS

④该部分XSS恶意代码向恶意服务器发起请求

⑤攻击者从恶意服务器获取用户原始输入

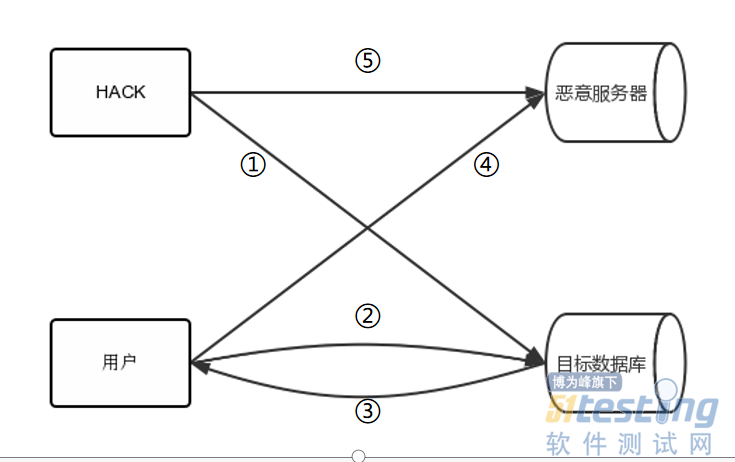

2.存储型XSS:该类漏洞相对反射型更加隐蔽,攻击者绕开用户层预先在目标数据库铺底恶意脚本,实现用户被动触发进而实现信息窃取和后续攻击。

主要步骤拆分:

①攻击者在目标数据库预埋恶意XSS脚本

②用户正常操作访问服务器并触发该部分XSS

③HTML展示预期内容同时将未过滤的用户输入记入XSS

④该部分XSS恶意代码向恶意服务器发起请求

⑤攻击者从恶意服务器获取用户原始输入

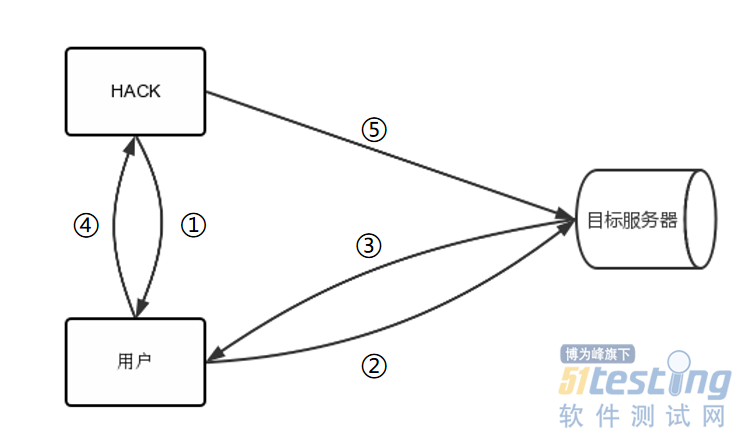

3.DOM型XSS:该漏洞是基于文档对象模型(Document Objeet Model,DOM)的一种漏洞,通过利用当前URL将返回的HTML静态文本写入DOM中的document当做JavaScrip代码执行,从而导致敏感信息泄露。

主要步骤拆分:

①类比反射型XSS攻击者给用户发送目标URL

②用户访问目标服务器

③服务器返回包含JavaScrip的HTML展示给用户

④该部分XSS利用①中的URL返回给攻击者

⑤攻击者获取敏感信息对目标发起攻击

三、文件上传漏洞

文件上传类漏洞指文件上传功能模块或接口,未对文件类型、附件大小等信息进行校验,从而导致攻击者通过文件上传接口上传恶意文件。如果上传的文件类型和访问权限不作控制,则攻击者可利用此漏洞上传恶意脚本或后门程序,获取服务器权限,控制服务器。同时,也可达到消耗服务器资源使其拒绝服务进而瘫痪。

文件上传漏洞在测试中的关注要点:

1.关注是否限制了上传文件的大小,通过比对Post支持的大小来判断上传大文件是否会导致内存、磁盘耗尽从而拒绝服务。

2.关注上传文件类型是否进行了控制,通过修改文件名最后一个点号后面的后缀(包括点号)后做上传,判断是否可以绕过文件类型、扩展名等校验判断。

3.关注上传的文件存放路径安全性、上传目录解析、读取、下载等权限控制。

以上三类为渗透测试中较为常见的漏洞,也是研发过程中容易被忽视的地方。工欲善其事,必先利其器。在针对漏洞的测试过程中,通过对Fiddler、Wireshark、Jmeter、Burpsuite等工具的应用可以在操作层面掌握截取、抓包、断点、篡改、再请求等操作,结合研发过程中的通用实践来判断程序结构和目标函数。工具、知识及经验的不断积累与组合应用会助你更高效地开展渗透测试,发掘各类漏洞。

作者:赵士荣

来源:http://www.51testing.com/html/84/n-4480284.html

- 0.00 查看剩余0%

- 【留下美好印记】赞赏支持

- 推荐阅读

- 换一换

- 35岁软件测试工程师,都在慌什么?——软件测试圈11-2235岁现象和中年危机,是IT乃至所有行业都共同面临的一个问题,就趋势来说,就是由IT/互联网行业开始兴起,然后逐渐扩散到各个行业成为一种社会问题,而究其本质,就是职场上的年龄焦虑带来的“中年危机”。 35岁危机 在这个年龄段,员工往往面临着上有老下有小的生活状态,生活负担和压力最大,而此时的职场竞争力下降,导致职业风险的出现。 具体到35岁现象,则是诸多用人单位将招聘门槛设置为“年龄35周岁以下”, 有的甚至提出“员工90化”。 35岁,本该属于职业黄金期,却成为某些行业的年龄上限,这使得35岁成为了一个非常敏感的年龄,进而衍生出一种弥漫在职场的潜规则:35岁之后,职业之路将不再或...

- GPT会上网了,ChatGPT插件的原理揭秘04-06☀️ 前言最近人工智能领域高潮迭起,人工智能聊天工具 ChatGPT 的大风刮到了世界各地,风靡全球,说到神奇的 ChatGPT 大家最想吐槽的是什么??信息落后?胡说八道?不会算数?我用我自己的 id 去问 ChatGPT ,大家可以看到他说是能说,编也是真能编啊?。更可怕的是,当我询问他是从哪些网站来获取这些信息时,他毫不犹豫的给我发了几个网址,不出所料,全部不是 404 就是 毫无相关的文章?♂️这是因为 ChatGPT 所有信息都停留在 2021 年 9 月之前,这是数据训练的时间节点,因此很多知识内容也停留在这个时...

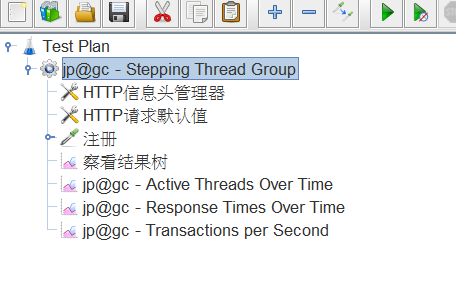

- 前言在性能测试中,当我们接到项目任务时,很多时候我们是不知道待测接口能支持多少并发用户数的。此时,需要我们先做负载测试,通过逐步加压,来找到最大并发用户数。那么当我们找到一个区间,怎么找到具体的值呢?在区间中逐步增加步长,出现以下任意现象时,即是最大并发用户数:出现连续报错平均响应时间超过1.5秒(1.5秒是行业标准)tps出现下降趋势负载测试概念逐步增加并发用户数,找出被测系统的最大可接受的并发用户数,并考察系统性能的变化。脚本总体设计:场景介绍:1、首先用插件管理器下载插件jpgc-StandardSet,然后重启jmeter2、添加线程组jp@gc-SteppingThreadGroup...

-

- 与其他设备相比,iPhone 和其他苹果产品的利润相当可观,因为随着时间的推移,它们的残值保持得相当好。特别是 iPhone,过去一直是各种骗局的受害者,而现在我们似乎又遇到了一起持续了作案大约十年的案件,当局指控五人参与了一起欺诈骗局,他们将假冒的 iPhone 型号退还给苹果专卖店,然后换取新机。 这些人将假冒的 iPhone 和其他苹果产品带到苹果专卖店,声称它们有故障或出现了问题,并要求更换设备。苹果专卖店的人会保留假冒的苹果手机,然后换上原装设备。然后,原装产品就会在市场上高价出售。据熟悉此事的消息人士称,多年来,更换过程重复了 16000 次。 这种欺诈行为并不是突然出现的...

-

- 苹果本月向欧盟知识产权局提交了下一代 CarPlay 图像,试图在该局保护即将推出的软件系统的设计。 这是继本月早些时候 iOS 18.2 测试版代码中出现了一些经过重新设计的系统图标之后,下一代 CarPlay 可能最终即将推出的又一迹象。 这些图片显示了各种下一代 CarPlay 仪表盘和界面设计,其中包括一些似乎是德国汽车制造商奥迪的徽标。 在 2022 年 6 月首次预览下一代 CarPlay时,苹果表示奥迪将致力于提供下一代 CarPlay,但该汽车制造商尚未确认任何具体计划。 在欧盟提交的下一代 CarPlay 的几张图片 数据库条目由 MacRumors 撰稿人 Aaro...

-

- 关于我们 联系我们 版权声明 广告服务 站长统计

- 建议使用IE 11.0以上浏览器,800×600以上分辨率,法律顾问:上海兰迪律师事务所 项棋律师

- 版权所有 上海博为峰软件技术股份有限公司 Copyright©51testing.com 2003-2024, 沪ICP备05003035号

- 投诉及意见反馈:webmaster@51testing.com; 业务联系:service@51testing.com021-64471599-8017

- 51testing软件测试圈微信